عن الدورة

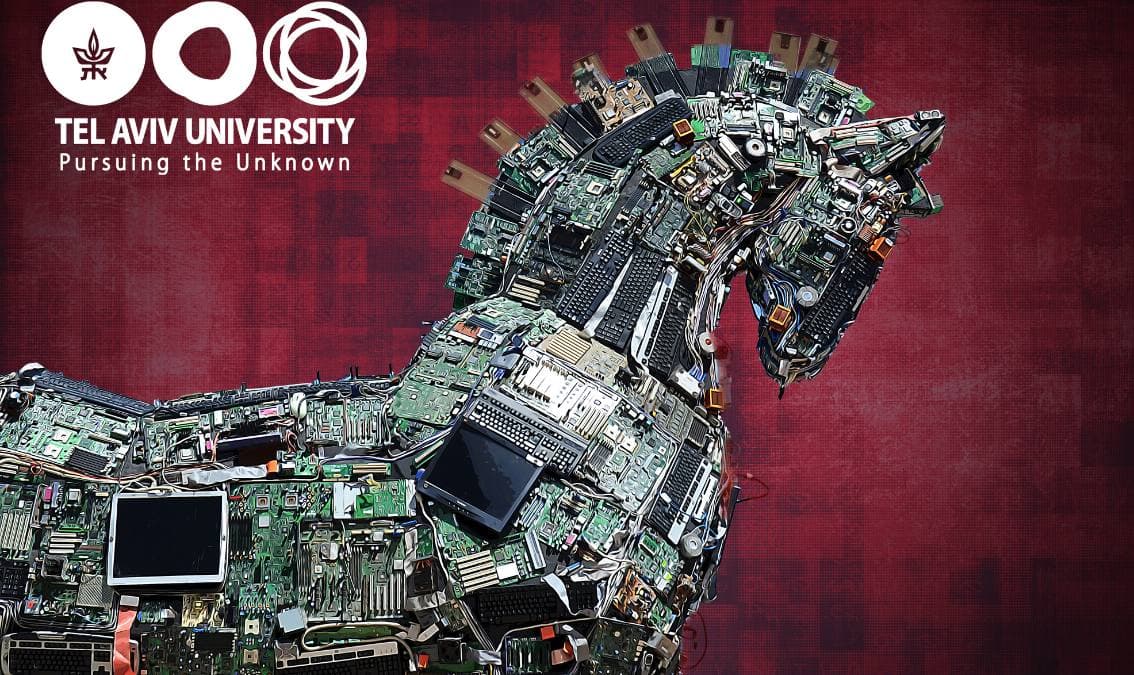

أمن المعلومات موجود في كل مكان: فكلما أصبح العالم أكثر رقمنة، أصبح أكثر قابلية للاختراق. الهجمات السيبرانية وتسريبات البيانات وحتى الحرب السيبرانية حقائق واقعية، لذلك من الضروري للغاية فهم طريقة تفكير المخترقين وكيف يتصرفون، وما الذي يمكنك فعله للدفاع عن أنظمتك والرد على التهديدات. في هذه الدورة، وهي الجزء الثاني من برنامج «فهم أمن المعلومات»، ستحوّل تركيزك إلى الإنترنت. ستبدأ بالتعرّف إلى نقاط الضعف المتأصلة التي تختبئ داخل الطبقات المتعددة لمكدس بروتوكولات الإنترنت، وكيف يمكن استغلالها عملياً. بعد ذلك ستتعرّف إلى خط الدفاع الأول على الإنترنت، وتفهم كيف تعمل آليات الحماية الشائعة وما الذي تستطيع فعله وما الذي لا تستطيع فعله. ثم ستنتقل إلى دراسة معمّقة لمفاهيم التشفير الحديثة التي تشكّل جوهر أمن الإنترنت، وستكتشف «المعجزة الرياضية» التي تجعل هذه التقنيات ممكنة. ستتعرّف إلى كيفية تبادل المفاتيح بأمان، وكيف تُستخدم التشفيرات بالمفتاح العام، وكيف تضمن التواقيع الرقمية سلامة الرسائل وهوية المرسل، وما دور أكواد توثيق الرسائل في حماية البيانات. وبناءً على ذلك، ستستعرض قضايا أمن الويب الشائعة وما يترتب عليها من مخاطر، وتناقش سؤالاً محورياً: هل الإنترنت هش بطبيعته أم أن هناك جانباً مشرقاً بفضل طبقات الحماية المتراكمة؟ كما ستأخذ مقدمة إلى عالم البرمجيات الخبيثة مثل الفيروسات والديدان وأحصنة طروادة وغيرها، مع فهم مبادئ عملها وطرق مواجهتها.

ماذا ستتعلم

- مقدمة إلى ثغرات مكدس بروتوكولات الإنترنت الشائعة، بما في ذلك انتحال عنوان IP وحقن TCP وهجمات حجب الخدمة الموزعة (DDoS)، والتعرّف إلى دفاعات مفيدة مثل NAT والجدران النارية

- نظرة معمّقة إلى مفاهيم وتقنيات التشفير التي تكوّن البنية الأمنية للإنترنت: تبادل المفاتيح ديفي-هيلمان، وتشفير RSA بالمفتاح العام، والتواقيع الرقمية، وأكواد توثيق الرسائل (MAC)

- استعراض لمخاوف أمن الويب: حقن SQL وCSRF وXSS، ومناقشة ما إذا كان الإنترنت عرضة للاختراق بطبيعته أم أن هناك حلولاً فعّالة

- مقدمة إلى عالم البرمجيات الخبيثة: الفيروسات والديدان وأحصنة طروادة وغيرها، وفهم فيروسات الحاسوب وكيفية التغلب عليها

المتطلبات المسبقة

- إكمال الجزء الأول من الدورة: «فهم أمن المعلومات: الجزء الأول»

- تتضمن الدورة تمارين برمجية اختيارية تتطلب إلماماً بلغة بايثون. يمكن إكمال الدورة والاستفادة منها دون حلّها، لكن يُنصح بشدة بتجربتها

- تفترض الدورة قدراً من النضج الرياضي، بما في ذلك الجبر والتوافقيات الأساسية والاحتمالات

المدرسون

Avishai Wool

Professor

Dan Gittik

Lecturer